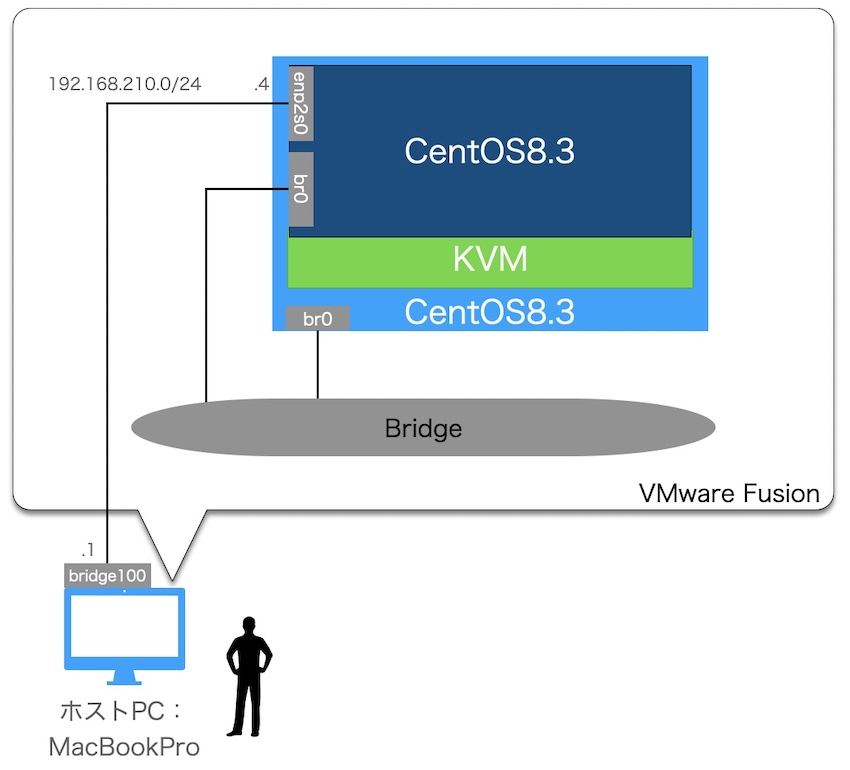

前回の続き(VMware FusionにCentOS8.3 + KVM でゲストOSインストールにハマった話)。いったん、KVM上に仮想マシンを作成し、起動するところまでできたので、次は構築済みの仮想マシンにネットワークインターフェースを追加しようとした際にハマった時の話。

■前提

- MacBookPro(Big Sur 11.2.3)+VMware FusionにCentOS8.3をインストール

- ホストOSであるCentOS8.3上にKVMをインストールし、仮想化環境を構築

- ゲストOSとして、CentOS8.3をインストールしたい←ここまでが前回までの内容

- ゲストOSにネットワークインターフェースを接続し、MacBookProからSSH接続したい(←New!)

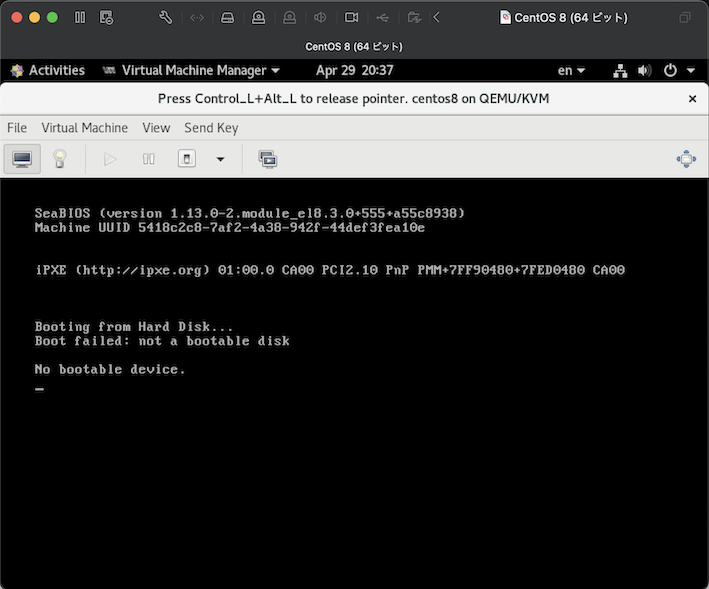

■virt-managerによるGUIでの構築

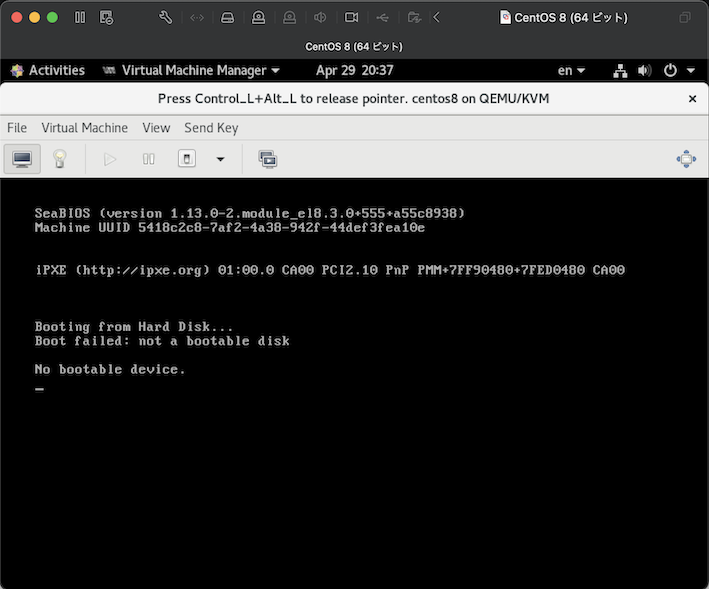

KVM上にゲストOSの構築が済んでおり、新たにNIC(enp2s0)を追加を行ったが。。。前回同様、” No bootable device. ”と表示され、NICが追加できない。

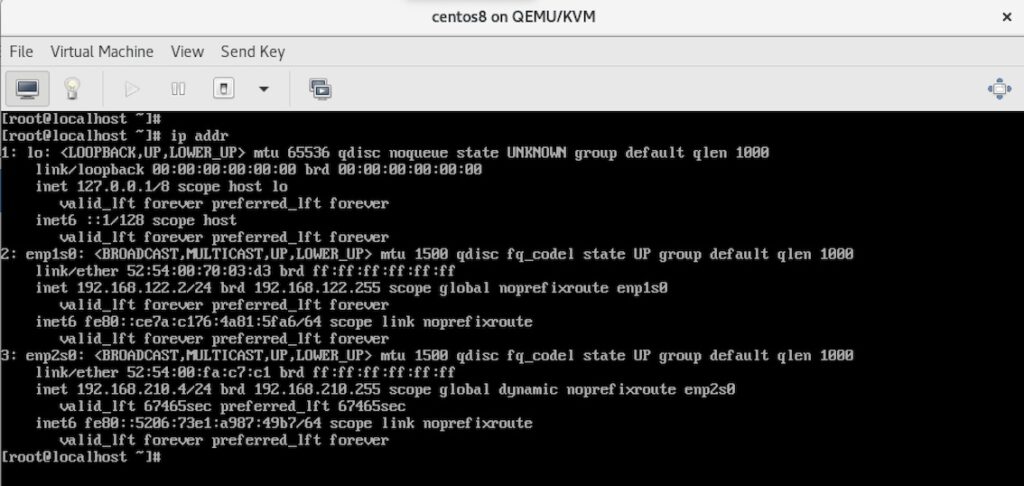

■virshコマンドによるCUIでの構築

virt-managerによるGUIでの構築がうまくいかなかったので、前回同様、virshコマンドで初期インストール時にNICを接続する方法を試みる。

なお、今回使ったコマンドは以下。

参考にしたURLはこちら。

virt-install \

--name centos8 \

--ram 2048 \

--disk path=/var/lib/libvirt/images/centos8.img,size=6 \

--vcpus 2 \

--os-type linux \

--os-variant rhel8.0 \

--network bridge=br0 \

--network type=direct,source=ens37,source_mode=bridge \ ←New

--graphics vnc,keymap=us \

--console pty,target_type=serial \

--location /root/Desktop/CentOS8.3_minimal.iso

※nmtuiコマンドで、enp2s0 のIPアドレスを変更済み。

■MacBookPro − ゲストOS間の疎通確認

そして、ホストPCである、MacBookProのターミナルからPingおよびSSH接続確認実施

(base) Lab@ ~$ ping 192.168.210.4

PING 192.168.210.4 (192.168.210.4): 56 data bytes

64 bytes from 192.168.210.4: icmp_seq=0 ttl=64 time=4.903 ms

64 bytes from 192.168.210.4: icmp_seq=1 ttl=64 time=3.486 ms

64 bytes from 192.168.210.4: icmp_seq=2 ttl=64 time=3.510 ms

64 bytes from 192.168.210.4: icmp_seq=3 ttl=64 time=4.710 ms

64 bytes from 192.168.210.4: icmp_seq=4 ttl=64 time=2.880 ms

^C

--- 192.168.210.4 ping statistics ---

5 packets transmitted, 5 packets received, 0.0% packet loss

round-trip min/avg/max/stddev = 2.880/3.898/4.903/0.778 ms

(base) Lab@ ~$

(base) Lab@ ~$

(base) Lab@ ~$ ssh root@192.168.210.4

root@192.168.210.4's password:

Last login: Sat May 8 11:29:38 2021

[root@localhost ~]#

[root@localhost ~]# ゲストOSへSSH接続できた!

※ちなみに、KVMをインストールしているホストOSですが、

[root@Lab ~]# virsh version

Compiled against library: libvirt 6.0.0

Using library: libvirt 6.0.0

Using API: QEMU 6.0.0

Running hypervisor: QEMU 4.2.0

[root@Lab ~]#※前回の内容も同じバージョンです

<virshコマンド備忘録>

- 仮想マシンの削除:

$ virsh undefine <ドメイン名> - 仮想マシンに接続されていたボリュームの削除:

$ virsh vol-delete <ボリュームパス>

※$ virsh undefine だけでは、仮想マシンのボリュームを削除できないので、$ virsh vol-delete で完全に削除。なお、ボリュームのパスは $ virsh domblklist <ドメイン名>

CentOS8.3では、virt-managerによる仮想マシン構築はうまくいかないかも・・。設定状況を見たり、ゲストOS初期インストール時のGUI操作(キーボードレイアウト選択したり、インストール用のディスク選択したりのあの画面操作です)はうまくいくんですが。。

この辺りの情報を調べたら、またご紹介したいと思います。

.png)